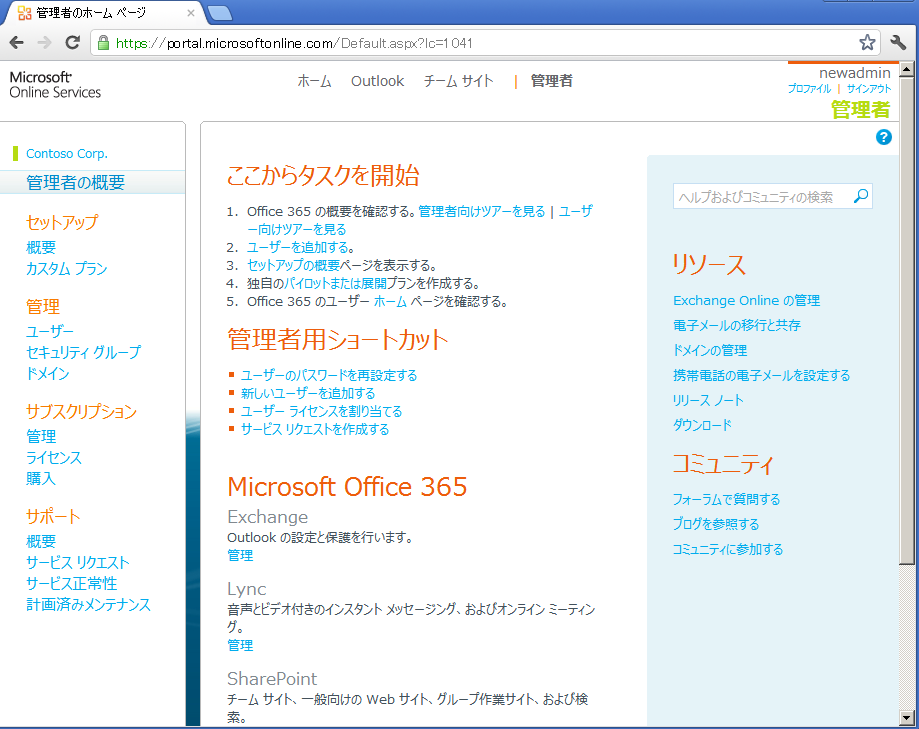

Office365で独自ドメインを利用する場合、Lync Onlineで利用するSRVレコードを追加して下さいという指示が来ます。

ただ、世の中を見回してみますとDNSホスティングサービスでSRVレコードを提供している物は少ない…というか殆ど無いというのが現状です。今回は、対応している数少ない事業者さんの中でGMOさんの提供されているRocketNetというサービスを紹介します。

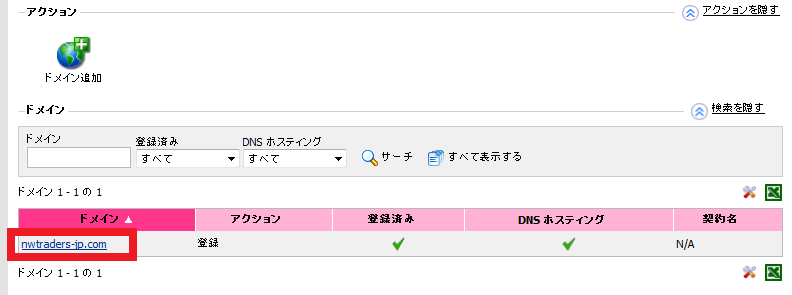

DNSサービスは、ホスティングサービス(”年”額1000円から)を契約するか、扱っているドメインの種別は限定されますが、ドメインを新規で取るか移管を行えば利用できます。

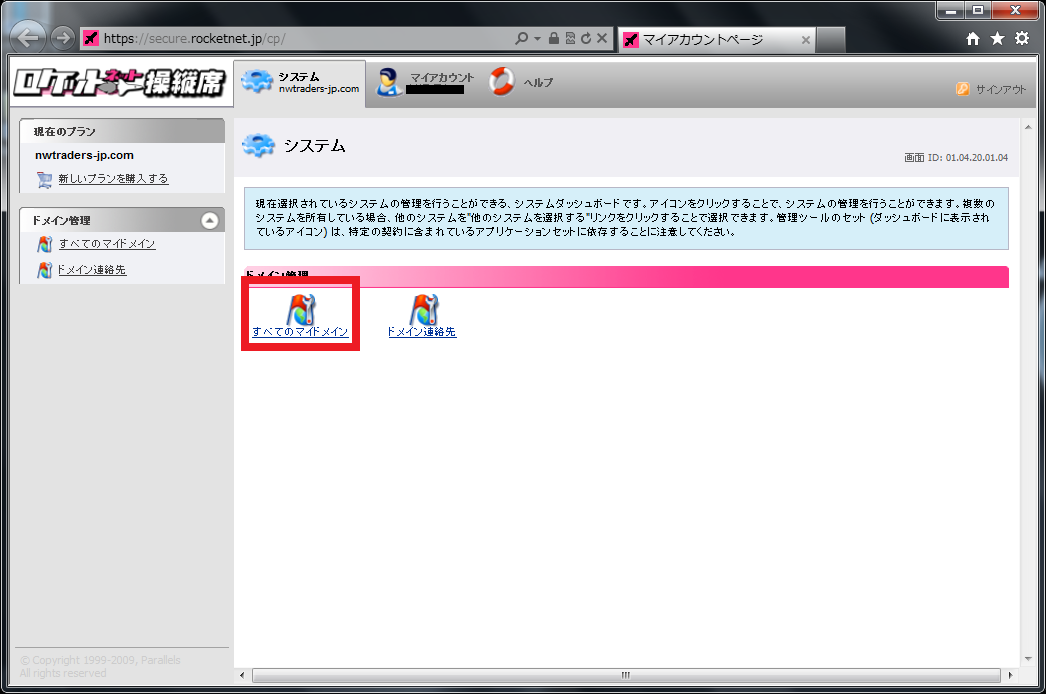

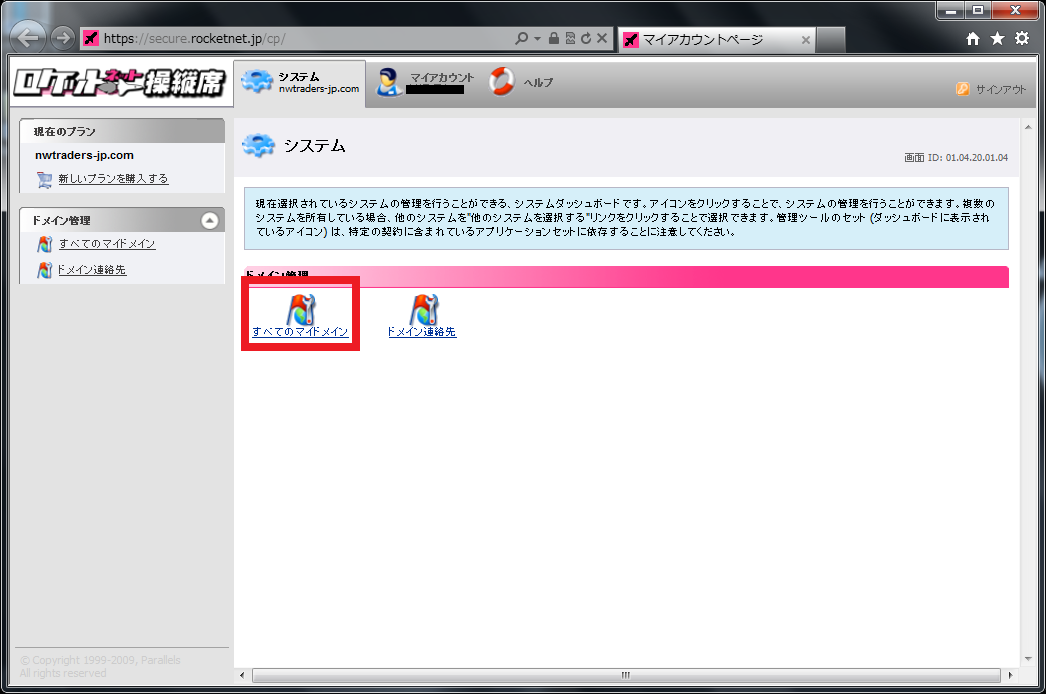

操作は、ロケット操縦席という管理コンソールから行います。

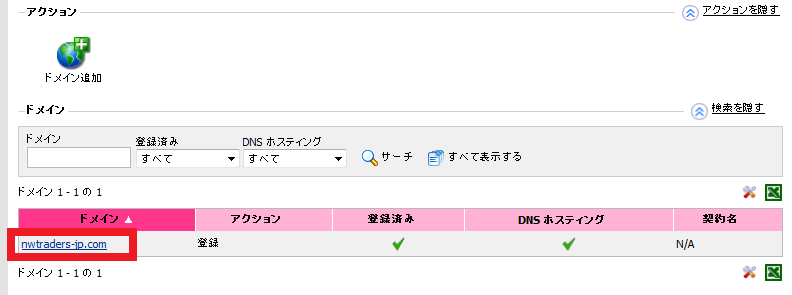

一覧からドメインを選択します。

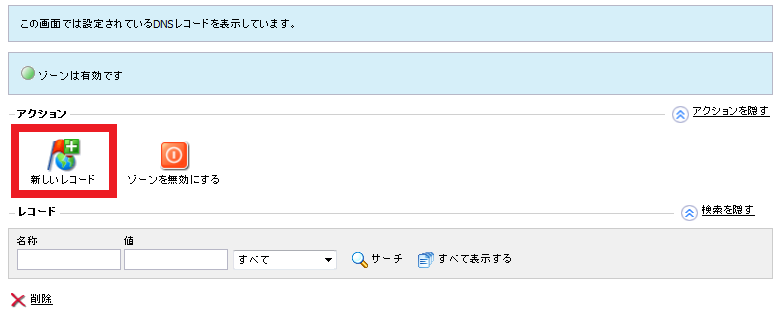

DNSゾーンのタブを選択

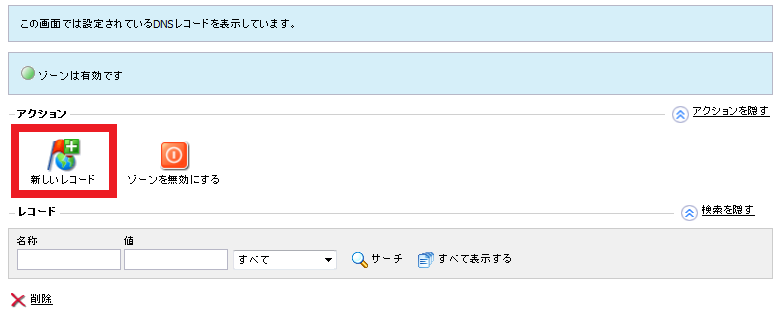

新しいレコードを選択

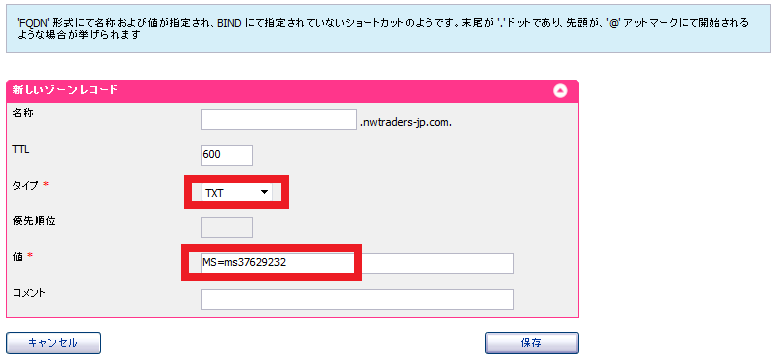

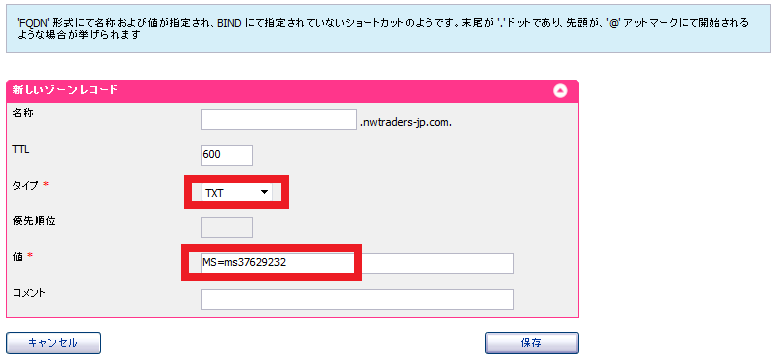

Office365の認証用のTXTレコードを追加します。

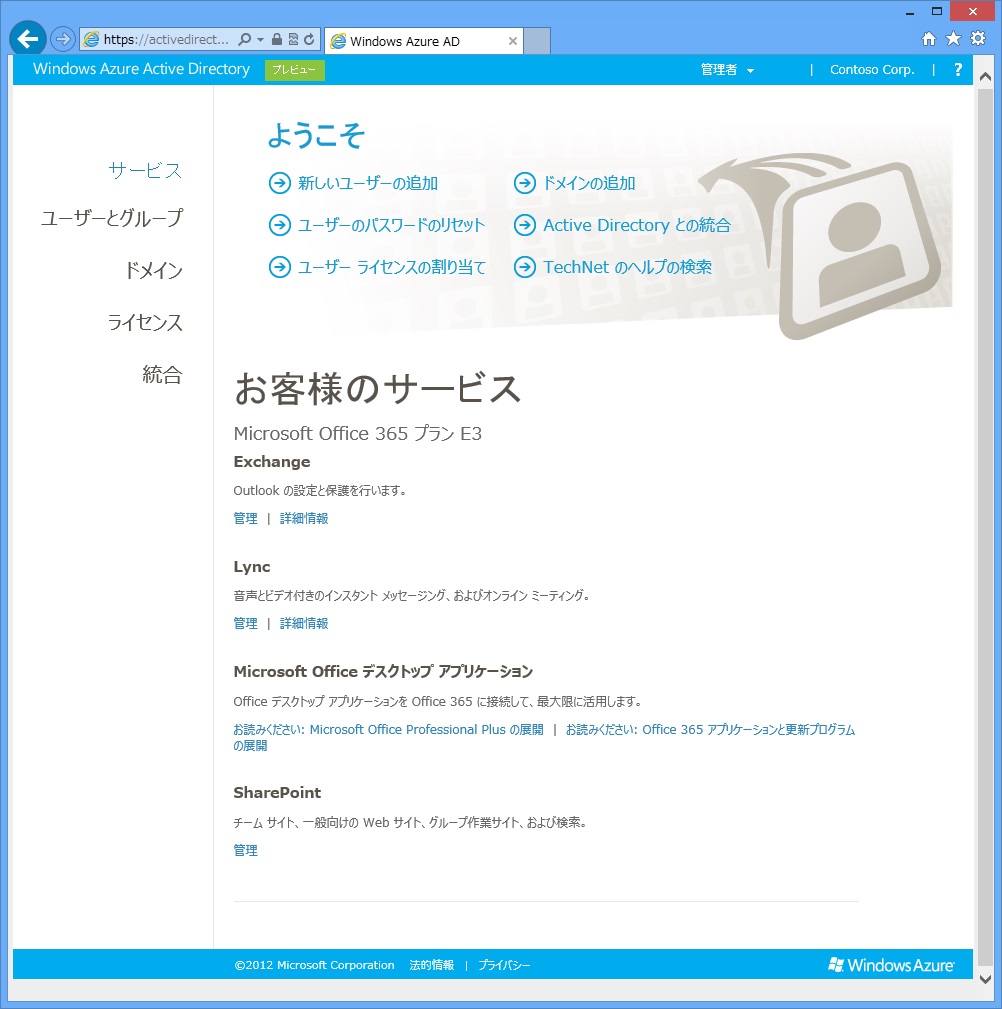

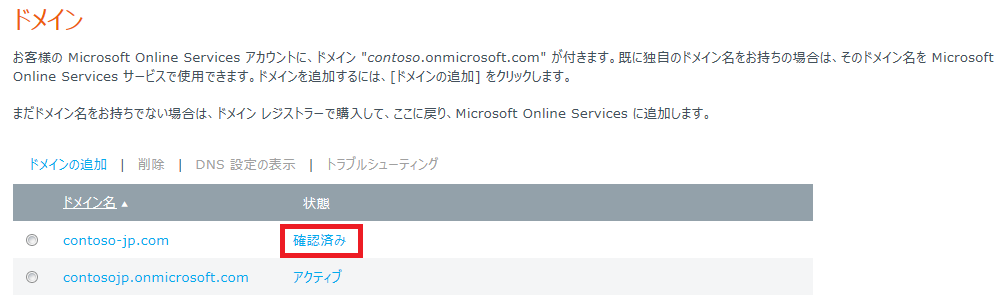

しばらく待って確認が取れるとOffice365で独自ドメインが利用できるようになります。

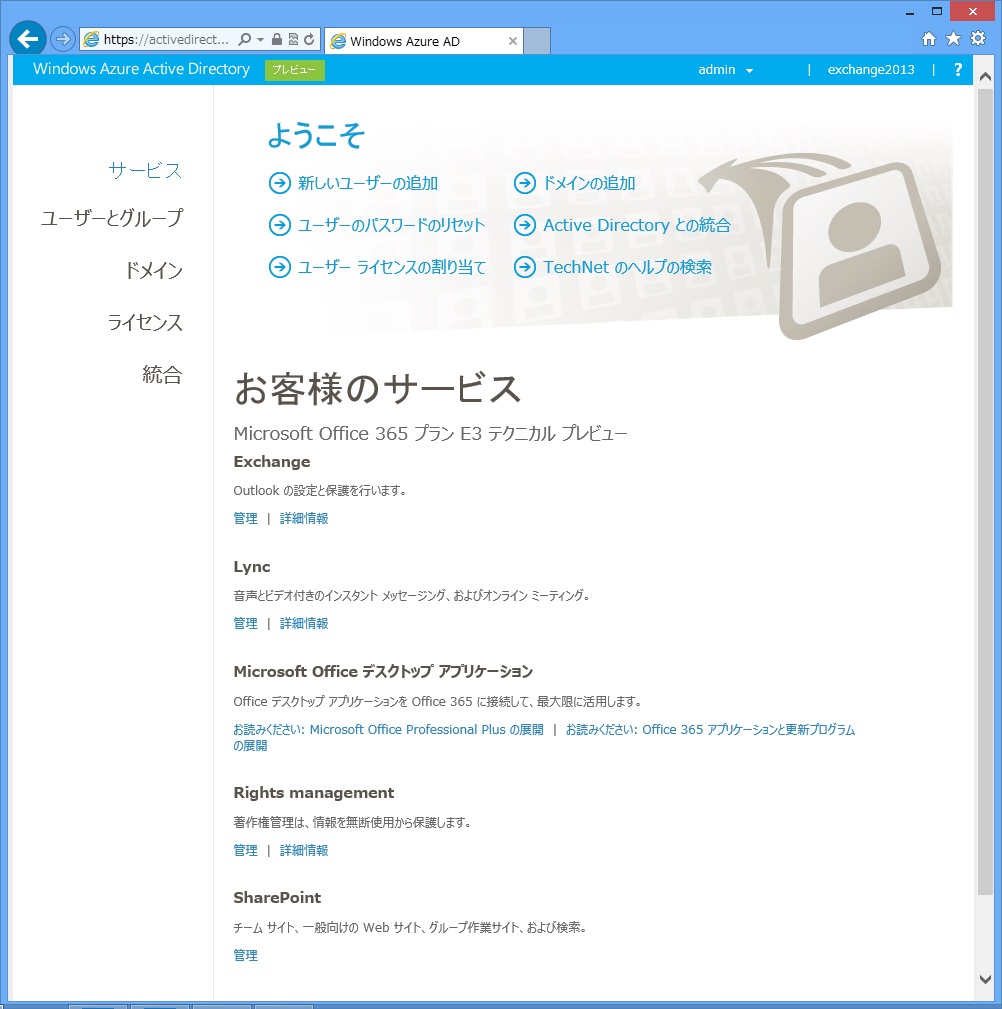

指示だと、このままNSレコードをOffice365に切り替えるということになりますが、ここは移行のタイムラグが大きい工程なので、事前に現在のDNSにもレコードを登録して影響が最小限になるようにしたいと思います。(なお、プランEの場合はDNSを切り替えなくて良いので、この次の工程までで完了です。)

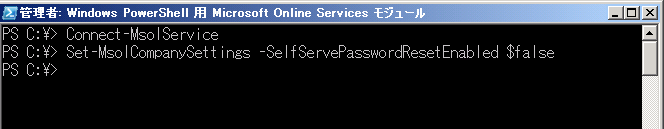

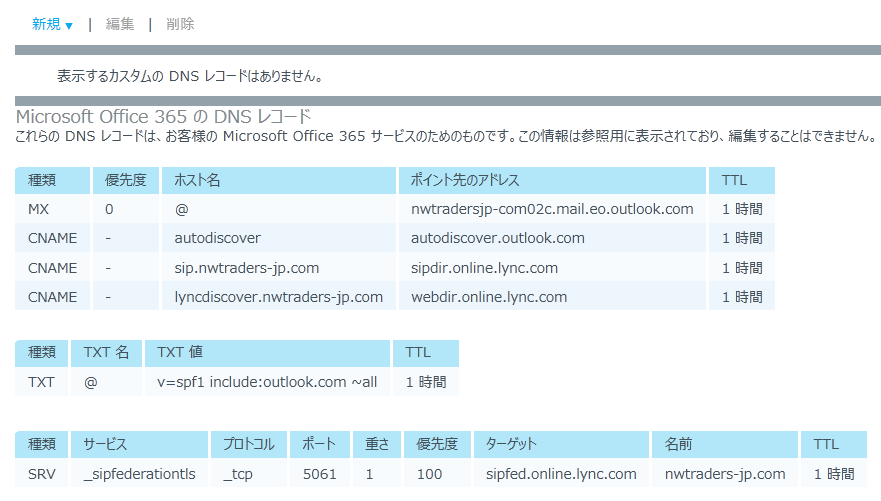

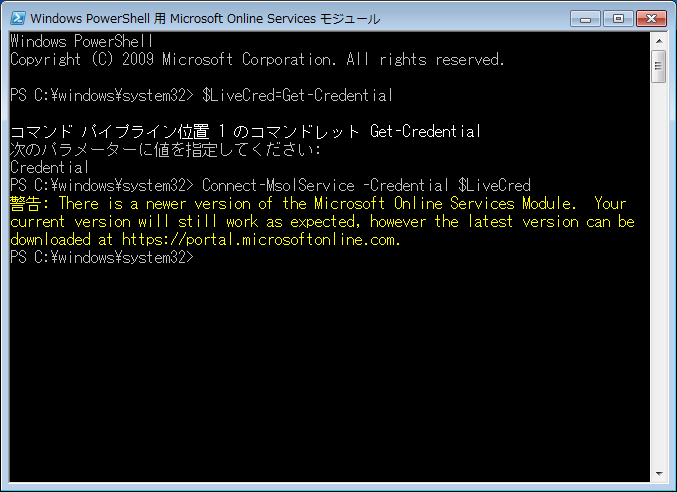

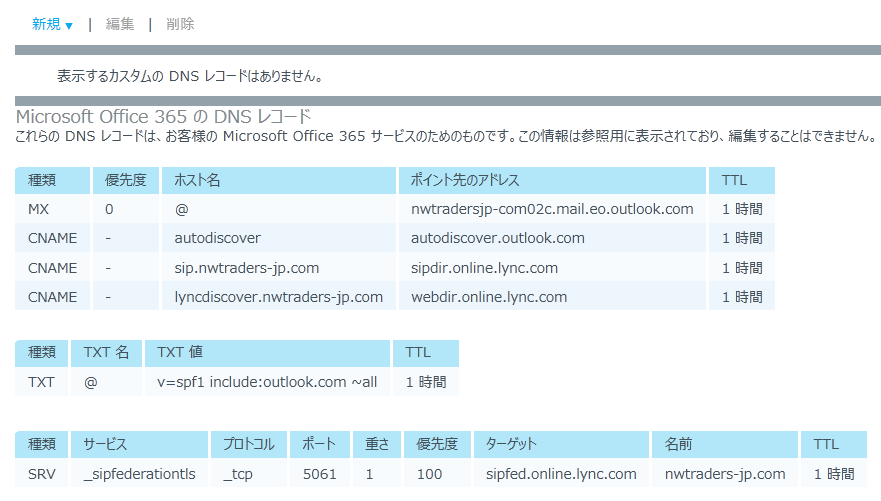

まずは、登録するべき情報をOffice365で取得します。

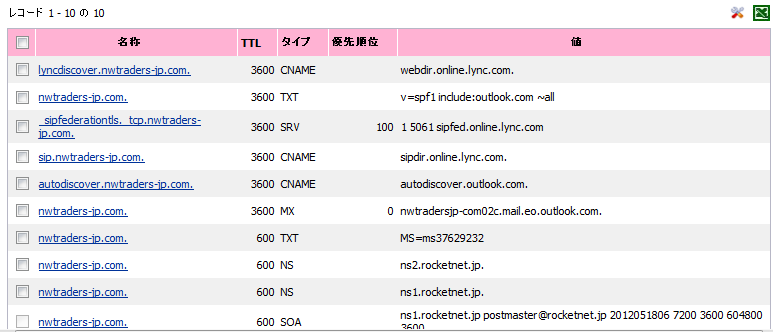

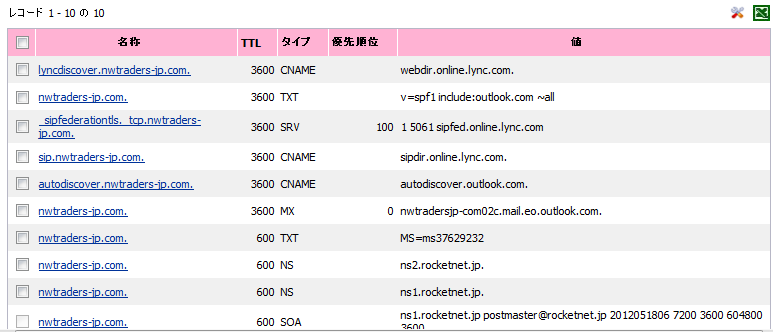

続いて、これを先ほどのDNS管理のレコードの追加で登録します。

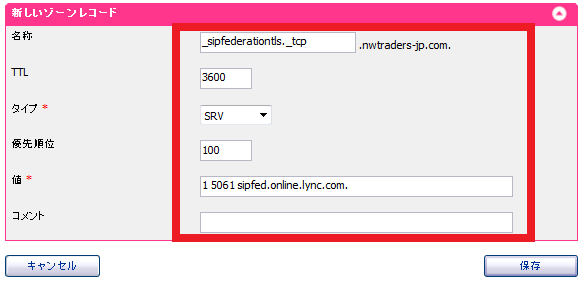

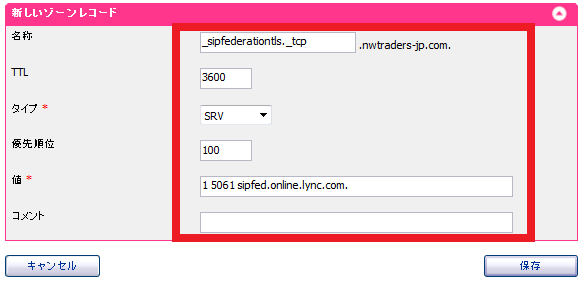

SRVレコードのみ、追加が少し分かりづらいですが以下の様に入力します。ゾーンの名称は「_sipfederationtls._tcp」になります。

この状態で、ネームサーバーのタブからOffice365のDNSサーバに切り替えを行えば完了です。

ちなみにこちらのサービスですが、DNSの方は上記の通り利用可能なドメインの種別が少ない(同じGMOさんのサービスですが、お名前.comの方が断然多いです)のと、取得したドメインのwhois情報がGMOに固定になる(通常はwhois公開代行と呼ばれている機能)ということで、少し利用可能な環境を選ぶかもしれません。

ただ、Webサービスを購入すればDNS管理も利用できるっぽいので、公開Web用を兼ねて借りても良いかもですね。